Trong Crypto, một giao dịch chuyển nhầm địa chỉ đồng nghĩa với việc mất tiền vĩnh viễn, không có ngân hàng hay tổ chức trung gian nào có thể can thiệp hoàn tác. Đáng sợ hơn, hacker biết rất rõ thói quen lười biếng của chúng ta khi copy-paste các chuỗi ký tự dài dằng dặc. Chỉ một tích tắc chủ quan, bạn có thể trở thành nạn nhân của những mã độc khống chế khay nhớ tạm hay các mánh khóe đầu độc lịch sử giao dịch cực kỳ tinh vi khiến F0 mất trắng trong tích tắc. Nằm trong chuỗi bài viết thuộc Cẩm nang Đầu tư Crypto/Tiền điện tử, bài viết này sẽ trang bị cho bạn thói quen kiểm tra địa chỉ ví chuẩn xác để không bao giờ trở thành nạn nhân.

💡 TÓM TẮT NHANH: 3 QUY TẮC SỐNG CÒN BẢO VỆ VÍ

- Tuyệt đối không copy địa chỉ từ lịch sử giao dịch: Luôn lấy địa chỉ gốc từ nút “Receive” (Nhận) của ví đích hoặc danh bạ tin cậy.

- Áp dụng “Middle Rule” (Quy tắc giữa): Không chỉ kiểm tra 4-5 ký tự đầu/cuối, hãy đối chiếu ngẫu nhiên một dải ký tự ở giữa địa chỉ ví.

- Kích hoạt tính năng bảo mật Whitelist/Danh bạ: Sử dụng tính năng Whitelist trên các sàn (như Binance) hoặc Contacts trên ví (như MetaMask) để cố định các địa chỉ an toàn.

- Giải phẫu cơ chế Address Poisoning: Sự trỗi dậy của tấn công thói quen

- Cơ sở hạ tầng của kẻ tấn công: Vanity Address và Dusting

- Sự nguy hiểm của Zero-Value Transfer

- Clipboard Hijacking: Malware Clipper và sự can thiệp hệ thống

- Phương thức lây nhiễm và khả năng tàng hình

- Quy trình “Chặn và Thay thế” (Intercept and Replace)

- Phân tích các vụ tổn thất triệu đô: Những bài học đắt giá

- Vụ mất 50 triệu USD USDT (Tháng 12/2025)

- Vụ lừa đảo Whale 68 triệu USD WBTC (Tháng 5/2024)

- Quy trình kiểm tra địa chỉ ví chuẩn chuyên gia: Quy tắc 4-4, 5-5 và Middle Rule

- Định nghĩa các quy tắc kiểm tra

- Quy trình “phòng vệ thép” 3 bước trước khi nhấn “Gửi”

- Chiến lược “Pháo đài bảo mật”: Whitelist và Address Book

- Thiết lập Whitelist trên sàn giao dịch Binance

- Quản lý danh bạ trên MetaMask và Trust Wallet

- Vai trò của Ví cứng và Tên miền Blockchain (ENS)

- Ví cứng: Màn hình độc lập là “Nguồn sự thật”

- ENS và Unstoppable Domains: Biến địa chỉ ví thành tên gọi

- Tương lai của An ninh Web3: Công nghệ phòng thủ năm 2026

- Identity-bound Transfers và Seedless Wallets

- Account Abstraction (EIP-7702) và Smart Accounts

- FAQ: Câu hỏi thường gặp

- Ví cứng có an toàn tuyệt đối trước Address Poisoning không?

- Nếu lỡ dính Dusting (nhận một lượng nhỏ token lạ) thì tôi phải làm sao?

- Làm thế nào để biết máy tính của tôi có bị nhiễm malware Clipboard Hijacking hay không?

- Kết luận

Giải phẫu cơ chế Address Poisoning: Sự trỗi dậy của tấn công thói quen

Address Poisoning (Đầu độc địa chỉ) không phải là một cuộc tấn công vào công nghệ lõi của blockchain, mà là đòn đánh tâm lý nhắm vào sự lười biếng của người dùng. Một địa chỉ ví thông thường là chuỗi ký tự hex dài ngoằng (như 0x… trên mạng Ethereum), khiến việc học thuộc là bất khả thi. Điều này sinh ra một “phím tắt tâm lý” sai lầm: người dùng chỉ liếc nhìn 4 ký tự đầu và 4 ký tự cuối trước khi nhấn nút “Gửi”.

Cơ sở hạ tầng của kẻ tấn công: Vanity Address và Dusting

Hacker triển khai các cuộc tấn công này thông qua hai bước cực kỳ bài bản:

- Tạo Vanity Address: Chúng dùng phần mềm tạo ra hàng triệu địa chỉ ví cho đến khi tìm được một địa chỉ giả mạo có 4 ký tự đầu và 4 ký tự cuối giống hệt với địa chỉ của bạn hoặc địa chỉ mà bạn thường xuyên giao dịch.

- Kỹ thuật Dusting (Rải bụi): Chúng chủ động gửi một khoản tiền nhỏ xíu (hoặc các token rác vô giá trị) từ địa chỉ giả mạo đó vào ví của bạn. Mục đích duy nhất là để đẩy địa chỉ “độc” này lên vị trí trên cùng trong lịch sử giao dịch của bạn. Lần tới, nếu bạn lười biếng copy lại địa chỉ từ lịch sử giao dịch cho lần chuyển tiền sau, bạn sẽ dính bẫy.

Sự nguy hiểm của Zero-Value Transfer

Một biến thể tinh vi hơn là Zero-Value Transfer (Chuyển khoản giá trị 0). Kẻ tấn công tạo ra các hợp đồng thông minh để ép ví của bạn phát sinh một giao dịch 0 đồng chuyển đến địa chỉ của chúng, làm cho lịch sử giao dịch hiển thị như thể chính bạn vừa gửi tiền đi. Khi bạn cần chuyển tiền thật, bạn sẽ copy lầm địa chỉ do đinh ninh rằng đó là ví phụ của mình. Để phòng vệ toàn diện trước các loại hình mạo danh, bạn nên đọc thêm bài viết Cảnh báo lừa đảo Crypto: Phishing Scam.

Clipboard Hijacking: Malware Clipper và sự can thiệp hệ thống

Trong khi Address Poisoning mang tính chờ đợi thụ động, thì Clipboard Hijacking (Chiếm quyền bộ nhớ đệm) lại là một loại mã độc tấn công chủ động và tàn bạo.

Phương thức lây nhiễm và khả năng tàng hình

Các malware Clipper thường xâm nhập khi bạn vô tình tải các tệp tin không rõ nguồn gốc, cài tiện ích mở rộng lậu trên trình duyệt, hoặc sử dụng kết nối mạng không được mã hóa (hãy tìm hiểu thêm Tại sao tuyệt đối không dùng WiFi công cộng). Loại mã độc này nằm vùng im lặng trong hệ điều hành, không tiêu tốn RAM hay CPU nên rất khó bị phần mềm diệt virus phát hiện.

Quy trình “Chặn và Thay thế” (Intercept and Replace)

Clipper liên tục quét khay nhớ tạm (Clipboard) của bạn. Khi người dùng bấm “Copy” một đoạn văn bản có định dạng giống địa chỉ ví Crypto (ví dụ bắt đầu bằng “0x” hay “bc1”), mã độc sẽ chớp nhoáng thay thế nó bằng địa chỉ ví của hacker. Khi bạn bấm “Paste”, mã độc tự động tráo thành địa chỉ ví của hacker. Chỉ cần bạn chủ quan không kiểm tra lại và bấm xác nhận, tài sản sẽ một đi không trở lại.

Phân tích các vụ tổn thất triệu đô: Những bài học đắt giá

Vụ mất 50 triệu USD USDT (Tháng 12/2025)

Một nhà đầu tư kỳ cựu đã thực hiện chuyển khoản 50 triệu USD. Anh ta rất cẩn thận gửi thử một số tiền nhỏ (Test Transaction) là 50 USDT đến đúng địa chỉ và đã thành công. Tuy nhiên, hacker đã dùng bot theo dõi và lập tức gửi bụi (dusting) từ một địa chỉ giả mạo vào ví nạn nhân. Chỉ 26 phút sau, nạn nhân copy lại địa chỉ từ lịch sử giao dịch và vô tình chuyển toàn bộ 49.999.950 USDT còn lại cho hacker.

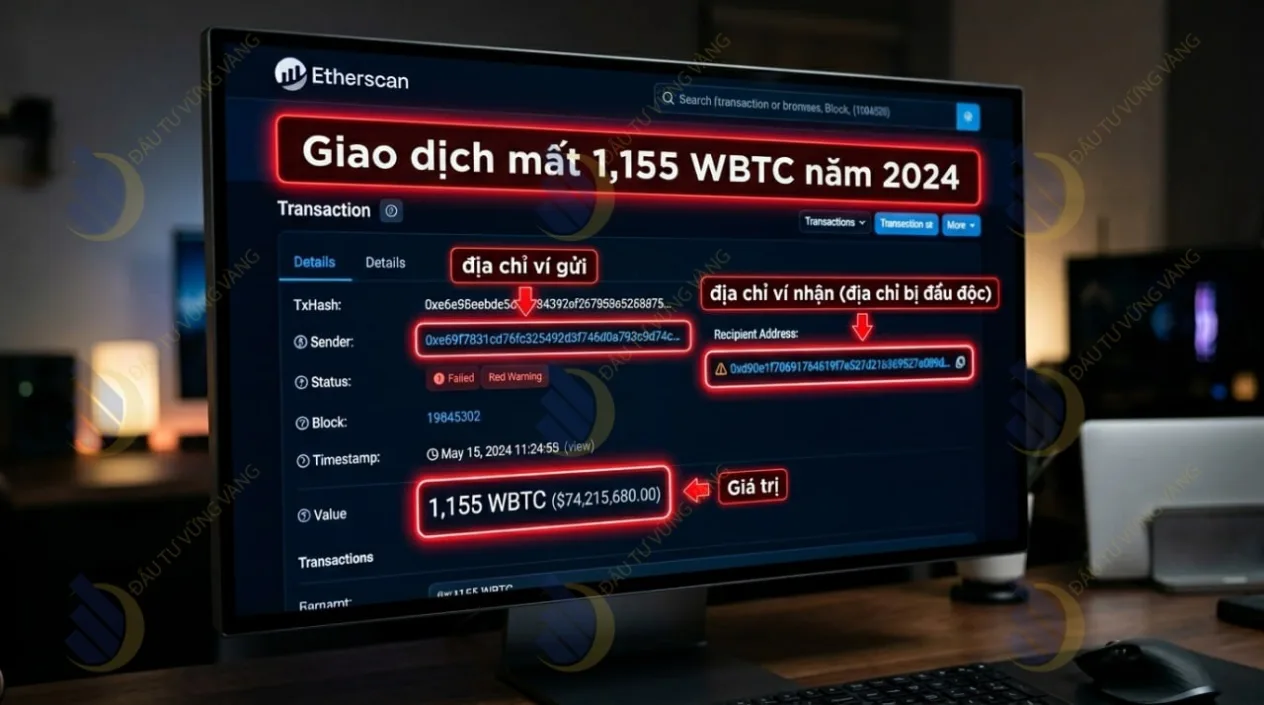

Vụ lừa đảo Whale 68 triệu USD WBTC (Tháng 5/2024)

Một cá voi (Whale) mất 1.155 WBTC (68 triệu USD) cũng với cùng một kịch bản copy nhầm địa chỉ bị “đầu độc”. Bài học máu xương rút ra: Việc gửi thử Test Transaction là cần thiết, nhưng nó sẽ trở thành con dao hai lưỡi nếu bạn tiếp tục lấy địa chỉ từ lịch sử giao dịch cho lệnh chuyển tiền chính.

Quy trình kiểm tra địa chỉ ví chuẩn chuyên gia: Quy tắc 4-4, 5-5 và Middle Rule

Định nghĩa các quy tắc kiểm tra

Việc chỉ kiểm tra 4 ký tự đầu và cuối (Quy tắc 4-4) hiện nay là vô dụng. Bạn bắt buộc phải nâng cấp lên quy tắc Middle Rule (Quy tắc phân đoạn giữa).

Hãy chọn ngẫu nhiên 4-6 ký tự nằm ở phần giữa của địa chỉ để đối chiếu. Với sức mạnh tính toán của máy tính hiện tại, việc tạo ra một địa chỉ giả mạo trùng khớp cả phần đầu, phần cuối và một đoạn ngẫu nhiên ở giữa là điều gần như bất khả thi.

Quy trình “phòng vệ thép” 3 bước trước khi nhấn “Gửi”

- Tuyệt đối không copy địa chỉ từ lịch sử giao dịch. Luôn lấy địa chỉ từ nút “Receive” (Nhận) của ví đích hoặc từ danh bạ đã lưu.

- Áp dụng kiểm tra đa điểm. Kiểm tra 4-5 chữ cái đầu, 4-5 chữ cái cuối, và đặc biệt là một dải ký tự ngẫu nhiên ở giữa.

- Thực hiện Test Transaction. Luôn gửi thử một lượng nhỏ tài sản trước khi gửi lệnh lớn (nhưng nhớ lấy lại địa chỉ gốc, không copy lại từ lịch sử giao dịch vừa test).

Chiến lược “Pháo đài bảo mật”: Whitelist và Address Book

Quản trị rủi ro tốt nhất là dùng hệ thống để loại bỏ sự chủ quan của con người. Khuyên dùng tính năng Danh bạ (Address Book) trên các ví/sàn.

Thiết lập Whitelist trên sàn giao dịch Binance

Sàn Binance cung cấp tính năng Withdrawal Whitelist (Danh sách trắng). Khi kích hoạt, bạn chỉ có thể rút tiền về các địa chỉ đã được đưa vào danh sách an toàn. Đặc biệt, bất kỳ địa chỉ mới nào được thêm vào đều bị khóa tính năng rút tiền trong vòng 24 đến 48 giờ, giúp bảo vệ tài sản ngay cả khi hacker chiếm được quyền điều khiển tài khoản của bạn.

Quản lý danh bạ trên MetaMask và Trust Wallet

Thay vì thao tác copy-paste trên ví cá nhân hoặc máy tính/điện thoại đầy rủi ro, hãy sử dụng tính năng Contacts (Danh bạ). Bạn có thể lưu địa chỉ dưới một cái tên dễ nhớ như “Ví sàn OKX của tôi”. Khi chuyển tiền, bạn chỉ việc chọn tên từ danh bạ. Để thao tác đúng chuẩn, hãy tham khảo Hướng dẫn tạo và sử dụng ví Metamask an toàn.

Vai trò của Ví cứng và Tên miền Blockchain (ENS)

Ví cứng: Màn hình độc lập là “Nguồn sự thật”

Ví cứng (Ledger, Trezor) sở hữu một màn hình vật lý hoàn toàn tách biệt với hệ điều hành của máy tính. Cho dù máy tính của bạn bị nhiễm mã độc Clipper và dán sai địa chỉ, màn hình của ví cứng vẫn sẽ hiển thị đúng địa chỉ mà blockchain sắp nhận lệnh. Việc đối chiếu địa chỉ trên thiết bị vật lý là lớp khiên vững chắc nhất. Hãy luôn ghi nhớ nguyên tắc bảo vệ chìa khóa tại bài Tại sao không bao giờ được lưu Seed Phrase trên Google Drive.

ENS và Unstoppable Domains: Biến địa chỉ ví thành tên gọi

Dịch vụ Ethereum Name Service (ENS) cho phép bạn biến đoạn mã hex dài dòng thành một tên miền thân thiện với người dùng (ví dụ: hoang.eth). Việc tự tay gõ một tên miền ngắn sẽ xóa bỏ hoàn toàn nhu cầu sử dụng nút Copy-Paste, từ đó vô hiệu hóa cả Address Poisoning lẫn Clipboard Hijacking.

Tương lai của An ninh Web3: Công nghệ phòng thủ năm 2026

Identity-bound Transfers và Seedless Wallets

Thị trường Web3 đang dịch chuyển sang việc loại bỏ việc sao chép địa chỉ ví thô. Công nghệ Identity-bound Transfers cho phép gửi tiền dựa trên các định danh đã xác thực (email, số điện thoại), tự động giải mã địa chỉ ví đích trên chuỗi trước khi thực thi lệnh.

Account Abstraction (EIP-7702) và Smart Accounts

Bản nâng cấp Ethereum EIP-7702 biến các ví thông thường thành Smart Accounts (Tài khoản thông minh). Nó cho phép thiết lập các quy tắc khắt khe như: giới hạn số lượng tiền chuyển trong ngày, hoặc yêu cầu xác thực hai lớp (2FA) trước khi gửi tiền đến một địa chỉ ví lạ chưa từng giao dịch.

FAQ: Câu hỏi thường gặp

Ví cứng có an toàn tuyệt đối trước Address Poisoning không?

Nếu lỡ dính Dusting (nhận một lượng nhỏ token lạ) thì tôi phải làm sao?

Làm thế nào để biết máy tính của tôi có bị nhiễm malware Clipboard Hijacking hay không?

Kết luận

Thế giới tiền điện tử không có chỗ cho sự lười biếng. Việc thao tác đúng chuỗi mã là ranh giới duy nhất giữa sự giàu có và trắng tay. Bằng cách thiết lập “phòng vệ thép” thông qua việc thay đổi thói quen kiểm tra ký tự (Middle Rule), từ bỏ lịch sử giao dịch và tích cực sử dụng tính năng Address Book/Whitelist, bạn sẽ xây dựng được một rào chắn bất khả xâm phạm trước sự nhòm ngó của những phần mềm tống tiền và mạo danh độc hại nhất.

🛡️ TÀI SẢN CỦA BẠN ĐANG GẶP RỦI RO NGAY LÚC NÀY!

Đừng chần chừ, hãy mở ngay ứng dụng sàn (như Binance) hoặc ví cá nhân (như MetaMask) của bạn lên và thiết lập Whitelist/Danh bạ an toàn cho các địa chỉ mà bạn thường xuyên giao dịch theo hướng dẫn ở trên! Nếu bạn vẫn còn băn khoăn về bảo mật ví, hãy để lại bình luận bên dưới, đội ngũ chuyên gia của chúng tôi sẽ hỗ trợ bạn ngay lập tức.